-

TECHNISCHES GEBIET DER ERFINDUNG

-

Die

vorliegende Erfindung betrifft das Gebiet der Authentifizierung,

insbesondere ein Verfahren zur Authentifizierung eines Benutzers

bei einem Dienst eines Diensteanbieters.

-

ALLGEMEINER STAND DER TECHNIK

-

Viele

elektronisch verfügbare

Dienste wie Websites im Internet oder elektronischer Handel (E-Commerce)

erfordern eine Identifizierung und Authentifizierung des Benutzers

für eine

Reihe von Zwecken, wie das Gewähren

des Zugangs zu vertraulichen Informationen oder Diensten oder Ressourcen,

z.B. für

webbasierten E-Mail-Zugang oder Online-Banking, wie das Anbieten

von personalisierten Diensten, die an ein Benutzerprofil angepasst

sind, wie Data-Mining, d.h. das Ziehen von Schlussfolgerungen aus

den Interaktionen einer Vielzahl von Benutzern mit dem Dienst, z.B.

zum Erzeugen von Profilen des Verhaltens eines Benutzers als Verbraucher,

oder wie das Überprüfen der

Kreditwürdigkeit

eines Benutzers in E-Commerce-Anwendungen, z.B. indem nachgeprüft wird,

ob der Benutzer immer seine Rechnungen bezahlt hat. Eine Benutzeridentifizierung

und -authentifizierung kann auch erforderlich sein, um einen Zugang

zu anderen Formen von Diensten zu gewähren, wie den Zugang zu physischen

Einheiten wie zu Fahrzeugtüren,

einem Firmengebäude

oder einem Lenkrad.

-

Identifizierung

bedeutet die Spezifizierung einer Kennung, welche einen bestimmten

Benutzer oder eine bestimmte Gruppe von Benutzern eindeutig kennzeichnet.

Die spezifizierte Kennung kann auf eine bestimmte Person oder Gruppe

von Personen zurückführbar sein

oder auch nicht, d.h. die Kennung könnte der Name des Benutzers

im Klartext sein, sie könnte

jedoch auch ein zufällig

gewählter

Anmeldename sein. Die einzige Bedingung ist, dass nur eine einzige

Person, oder eine Person aus einer bestimmten Gruppe von Personen

im Falle einer Gruppenanmeldung, unter dieser speziellen Benutzerkennung

registriert sein kann, auf deren Basis die Identifizierung des registrierten

Benutzers möglich

ist. Ein Beispiel ist z.B. ein Anmeldename des Benutzers für den Zugang

zu einem Dienst eines Diensteanbieters. Authentifizierung ist definiert

als die Überprüfung einer

Kennung, z.B. die Überprüfung, dass

ein Benutzer, der eine gewisse Kennung präsentiert, tatsächlich derselbe

Benutzer ist, der sich ursprünglich

unter eben dieser Kennung registrieren ließ.

-

Eine

Authentifizierung erfolgt durch das Überprüfen von User Credentials (Benutzer-Berechtigungsnachweisen).

Es gibt im Wesentlichen drei Typen von User Credentials. Zuallererst

etwas, was der Benutzer besitzt, z.B. ein Schlüssel, eine Chipkarte, eine

Company ID Card (Firmenausweis) usw., zweitens etwas, was der Benutzer

weiß,

z.B. ein Passwort, eine persönliche

Identifikationsnummer (PIN), der Mädchenname seiner Mutter usw.,

und drittens Körpermerkmale

des Benutzers, z.B. Irismuster, Stimme, Fingerabdruck, Gesichtsmerkmale,

Handschrift usw.

-

Eine

Benutzerauthentifizierung kann in der Überprüfung eines einzigen oder mehrerer

Typen von Credentials bestehen, z.B. des Passwortes allein, oder

aber des Besitzes einer Company ID (Firmenkennung) in Kombination

mit der Kenntnis eines PIN-Codes. Eine Benutzerkennung, z.B. ein

Name des Benutzers, wird in einem Identifizierungsschritt verwendet,

um User Credentials, die bei der Authentifizierung von dem Benutzer eingeholt

wurden, mit den mit der Benutzerkennung verknüpften User Credentials in Bezug

zu bringen, die registriert sind. Indem überprüft wird, ob die eingeholten

User Credentials und die registrierten User Credentials übereinstimmen,

kann die Überprüfung der

Benutzerkennung und damit die Authentifizierung bewerkstelligt werden.

Daher umfasst eine Authentifizierung normalerweise eine Identifizierung

einer Entität,

für welche

eine Authentifizierung angefordert wird, als Voraussetzung, und

normalerweise ist für

die Authentifizierung eine Registrierung des Benutzers erforderlich.

-

In

der Vergangenheit führte

jeder Diensteanbieter normalerweise seine eigene Identifizierung

und Authentifizierung von Benutzern durch, z.B. meist über einen

Benutzernamen und ein Passwort, möglicherweise unter Verwendung

eines sicheren Transportprotokolls, und er pflegte seine eigene

Benutzerprofil-Datenbank. Der Nachteil für den Benutzer ist, dass er

sich normalerweise für

unterschiedliche Diensteanbieter verschiedene Kombinationen von

Benutzerkennungen und Passwörtern,

oder, allgemeiner, verschiedene Kombinationen von Benutzerkennungen

und Credentials merken muss, was unpraktisch und in den meisten

Fällen

nicht sehr sicher ist, wenn der Benutzer seine verschiedenen Benutzerkennungen

und entsprechenden jeweiligen Passwörter (Credentials) notiert.

Die Sicherheit wird noch weiter beeinträchtigt, wenn der Benutzer dieselben oder ähnliche

Kombinationen für

verschiedene Diensteanbieter verwendet. Der Nachteil für einen

Diensteanbieter ist, dass er eigene Datenbanken unterhalten muss

und alle Schritte für

eine Authentifizierung selbst ausführen muss. Außerdem beruht

eine eigene Authentifizierung eines Diensteanbieter aus technischen

und wirtschaftlichen Gründen

normalerweise auf einem einzigen Typ oder einer sehr begrenzten

Anzahl von Typen von User Credentials, da das Einrichten der entsprechenden

Infrastruktur für

das Einholen und Verarbeiten von User Credentials unterschiedlicher

Typen teuer ist, was ein ernstes Hindernis für die Einführung moderner Authentifizierungsverfahren

ist, wie von Verfahren, die auf Biometrik beruhen oder auf Chipkarten

wie etwa einer Subscriber Identity Module (Teilnehmerkennungsmodul,

SIM-) Karte in einem Mobiltelefon beruhen.

-

In

jüngster

Zeit ist eine Reihe von Technologien entwickelt worden, z.B. Microsoft® Passport,

siehe z.B. Microsoft Passport Technical White Paper, März 2001,

veröffentlicht

unter http://www.passport.com, welche darauf abzielen, die Authentifizierung

von dem eigentlichen Dienst zu trennen. In diesem Falle ist ein "Identitätsanbieter" (Identity Provider, "IdP") für die Benutzerregistrierung

und jedes Mal, wenn der Benutzer auf einen Dienst zugreifen möchte, für die Benutzerauthentifizierung

verantwortlich. Benutzerregistrierung und Benutzerauthentifizierung

können

in einer einzigen Entität

implementiert sein oder können

getrennt sein. Der Anbieter des eigentlichen Dienstes ("Diensteanbieter", Service Provider, "SP") kann mit dem Identitätsanbieter identisch

sein oder auch nicht. Ein Identitätsanbieter könnte selbst

als ein Anbieter bestimmter Dienste agieren und außerdem Identitätsdienste

für externe

Diensteanbieter anbieten. Bei Microsoft® Passport

wird eine Benutzerauthentifizierung immer über einen Benutzername/Passwort-Mechanismus

durchgeführt,

der über

SSL transportiert wird, ohne irgendwelche Einschränkungen

auf das Passwortwechsel-Intervall zum Zugreifen auf einen Dienst

beliebiger Art, der bei Microsoft® Passport

registriert ist.

-

Die

Trennung der Funktionalitäten

des Identitätsanbieters

und des Diensteanbieters hat eine Reihe von Vorteilen. Der Diensteanbieter

muss nicht unbedingt seine eigene Benutzerregistrierung und -authentifizierung

abwickeln, sondern kann diese zu dem Identitätsanbieter "auslagern". Noch wichtiger ist jedoch, dass der

Benutzer eine einzige, konsistente Anmeldeprozedur für unterschiedliche

Dienste nutzen kann. Wie erwähnt,

müssen

Benutzer gegenwärtig

entweder verschiedene Credentials zur Authentifizierung für die einzelnen

Diensteanbieter sich merken und/oder besitzen, oder sie verwenden

Credentials wie etwa Passwörter mehrfach,

was natürlich

die Sicherheit beeinträchtigt.

Zum Beispiel könnte

ein Angreifer ein unverschlüsseltes Passwort

abhören,

das der Benutzer bei einem Webportal eingibt, und es dann verwenden,

um zu versuchen, mit demselben Passwort Zugang zum Online-Bankkonto des Benutzers

zu erhalten.

-

Die

bekannte Identitätsanbieter-Lösung Microsoft® Passport

unterscheidet jedoch nicht zwischen unterschiedlichen Sicherheitsanforderungen

für verschiedene

Dienste oder Diensteanbieter. Die Sicherheitsanforderung durch einen

Diensteanbieter kann stark von den Zwecken abhängen, für welche die Authentifizierung

benötigt

wird. Um einfach ein personalisiertes Webportal bereitzustellen,

wird normalerweise ein niedrigeres Sicherheitsniveau ausreichend

sein als für

einen Online-Zugang zu einem Bankkonto oder für das Authorisieren einer größeren Geldtransaktion.

Dagegen betrachtet Microsoft® Passport eine Authentifizierung

als eine binäre

Entscheidung, wie authentifiziert sein oder nicht authentifiziert

sein, auf der Basis eines einzigen Credential-Typs, und setzt voraus,

dass der statische Authentifizierungsmechanismus, der auf der Kombination

Benutzername-Passwort beruht, sowohl dem Identitätsanbieter als auch dem Diensteanbieter

bekannt ist und, explizit oder implizit, im Voraus vereinbart worden

ist. Dies hat offensichtlich eine Reihe von Nachteilen, darunter

vor allem die Unfähigkeit,

unterschiedlichen Typen von Sicherheitsanforderungen für verschiedene Dienste/Ressourcen

Rechnung zu tragen, und die Unfähigkeit, Änderungen

der Sicherheitsanforderungen, die im Laufe der Zeit eintreten, Rechnung

zu tragen. Wenn ein "Passport-ähnlicher" Identitätsanbieter irgendwann beschließt, den

Authentifizierungsprozess zu ändern,

müsste

dies jedem Diensteanbieter separat unter Verwendung von "Out-of-Band"-Mitteln mitgeteilt werden, oder der

Diensteanbieter müsste einfach

hoffen, dass eventuelle Änderungen,

welche der Identitätsanbieter

vornimmt, "sinnvoll" sind.

-

WO 01/11450 offenbart eine

Systemarchitektur und ein Verfahren für eine einzige Anmeldungsauthentifizierung

bei mehreren Informationsressourcen. Die Sicherheitsarchitektur

verknüpft

mit Informationsressourcen Vertrauenskategorie-(Trust-Level-)Anforderungen, und mit

den Vertrauenskategorien sind Authentifizierungsschemata verknüpft, die

auf Passwörtern,

Zertifikaten, biometrischen Techniken und Chipkarten beruhen. Bei

Empfang einer Anforderung für

einen Zugang zu einer Informationsressource ohne vorherige Authentifizierung

entsprechend einer ausreichenden Vertrauenskategorie benutzt ein

zentrales Steuerelement (Gatekeeper), der zwischen der Client-Entität und den

Informationsressourcen zwischengeschaltet ist, einen Credential-Einholdienst

zum Erlangen eines Anmelde-Credentials

für die

Client-Entität

entsprechend einer Abbildungsregel, welche eine Entsprechung zwischen

der ausreichenden Vertrauenskategorie und einer Menge von geeigneten

Credential-Typen festlegt.

-

Das

System, das in

WO 01/11450

A1 beschrieben ist, weist eine Reihe von Einschränkungen

auf. Vor allem stützt

es sich auf Verknüpfungen

zwischen den Informationsressourcen und Vertrauenskategorien und auf

Abbildungsregeln zwischen den Vertrauenskategorien und den für die Authentifizierung

verwendeten Credential-Typen, was beides eine A-priori-Kenntnis und vorherige Übereinkunft über die

Verknüpfungen

und die Abbildungsregeln zwischen der Entität, welche Identitätsanbieter-Funktionalität zur Verfügung stellt,

und der Informationsressource erfordert. Ferner werden alle Informationsressourcen,

welche mit derselben Vertrauenskategorie verknüpft sind, auf dieselbe Weise

gehandhabt. Dies führt

insbesondere immer dann zu einem Problem, wenn ein Identitätsanbieter

beschließt,

eine Verknüpfung

und/oder eine Abbildungsregel zu ändern, weil möglicherweise

nicht alle Informationsressourcen (oder Anbieter der jeweiligen

Informationsressourcen), die von der Änderung betroffen sind, die Änderung

akzeptabel finden, z.B. aus Sicherheits-, technischen oder die Geschäftstätigkeit

betreffenden Gründen.

Daher bestimmt letztendlich nicht der Anbieter der Informationsressource

oder die Informationsressource selbst, sondern der Identitätsanbieter

den Authentifizierungsprozess, d.h. er bestimmt, welche speziellen

Credentials für

eine bestimmte Authentifizierung zu verwenden sind.

-

Richtlinienentscheidungen

dieser Art, die von einem Identitätsanbieter getroffen werden,

sind jedoch für

viele Diensteanbieter nicht akzeptabel. Eine Aktualisierung von

Verknüpfungen

oder Abbildungsregeln kann daher Konflikte mit den Diensteanbietern

zur Folge haben. Statische oder vordefinierte Verknüpfungen oder

Abbildungsregeln sind nicht genügend

flexibel, um die Anforderungen der beteiligten Entitäten zu bedienen.

Außerdem

ist es recht kompliziert, alle möglichen

Kombinationen von Authentifizierungsschemata und Credential-Typen

durch vordefinierte Verknüpfungen

oder Abbildungsregeln auszudrücken,

um die verschiedenartigen Sicherheitsanforderungen für alle Diensteanbieter

und Diensttypen zu befriedigen, insbesondere in Anbetracht der zunehmenden

Menge und Vielfalt von Authentifizierungsverfahren und der sich

manchmal schnell ändernden

Anforderungen der Diensteanbieter. Aufgrund der inhärenten Inflexibilität von vorgegebenen

Verknüpfungen

oder Abbildungsregeln für

eine so große

Vielfalt von Möglichkeiten

müssen,

falls es überhaupt

möglich

ist, mühselige

Verfahren zur Aktualisierung von Verknüpfungen oder Abbildungsregeln

ausgeführt

werden, bevor eine Authentifizierung entsprechend einer neuen Sicherheitsanforderung

erfolgen kann. Diese Inflexibilität ist insbesondere in Ad-hoc-Situationen

ein Nachteil, z.B. wenn ein Zugang zu einem z.B. neu eingeführten Dienst angefordert

wird, der mit keiner oder keiner gültigen Vertrauenskategorie

verknüpft

ist. Eine weitere Einschränkung

ist, dass der gesamte Informationsfluss, der Anforderungen und Antworten

während

einer Session zwischen dem Client und der Informationsressource,

auf die zugegriffen wird, beinhaltet, über den Gatekeeper als eine

im Pfad angeordnete Komponente verläuft. Die Verwendung eines Identitätsanbieters

als eine im Pfad angeordnete Komponente für den gesamten Informationsfluss

zwischen einem Benutzer-Client und dem Diensteanbieter erhöht jedoch

unnötig

die Last für

den Identitätsanbieter.

-

Eine

weitere Einschränkung,

die Microsoft

® Passport

und

WO 01/11450 A1 gemeinsam

ist, ist die, dass ein einziger Identitätsanbieter für Authentifizierungszwecke

verwendet wird. Diese Einschränkung

zwingt Benutzer und Diensteanbieter, einem einzigen Identitätsanbieter

zu vertrauen. Eine zentralisierte Authentifizierungsinstanz ist

jedoch für

Benutzer und Diensteanbieter aus Vertraulichkeits-, Vertrauens-,

Geschäfts-

oder Kostengründen

oft nicht akzeptabel. Zum Beispiel möchte ein Benutzer möglicherweise

nicht, dass benutzerbezogene Informationen, wie verschiedene Typen

von Credentials, bei einem einzigen Identitätsanbieter gesammelt werden,

um eine unnötige

Datenaggregation oder gar einen Betrug zu verhindern.

-

Die

Patentanmeldung

US

2001/037469 A1 offenbart ein Authentifizierungsverfahren

zum Auslagern der Authentifizierung von einem Anwendungsserver zu

einem Anmeldeserver. Das Verfahren zur Authentifizierung beinhaltet

die Schritte des Anforderns eines Zugangs für den Client zu Informationen

vom Anwendungsserver, das Anfordern einer Authentifizierung des

Clients durch einen Anmeldeserver und das Authentifizieren des Clients,

z.B. anhand eines Benutzernamens und eines Passwortes. Nach der

Authentifizierung kann der Anwendungsserver direkt mit dem Anmeldeserver

kommunizieren, um zu überprüfen, ob

die Authentifizierung durchgeführt

worden ist.

-

Kurzdarstellung der Erfindung

-

Eine

Aufgabe der vorliegenden Erfindung ist es, Verfahren, Vorrichtungen

und Computerprogramme bereitzustellen, welche eine Authentifizierung

eines Benutzers bei einem Dienst eines Diensteanbieters auf eine

sicherere und flexiblere Art und Weise vorsehen.

-

Diese

Aufgabe wird durch die Verfahren gelöst, die in den Ansprüchen 1 und

8 beschrieben sind. Ferner wird die Erfindung durch Vorrichtungen

verkörpert,

die durch die Ansprüche

14, 19, 25 und 31 beschrieben sind, und durch Computerprogramme,

die in den Ansprüchen

33 und 34 beschrieben sind. Vorteilhafte Ausführungsformen sind in den weiteren

Ansprüchen

beschrieben.

-

Es

wird ein Verfahren für

eine Authentifizierung eines Benutzers bei einem Dienst eines Diensteanbieters

offenbart.

-

Das

Verfahren kann starten, indem ein Zugang für den Benutzer zu dem Dienst

des Diensteanbieters angefordert wird. Die Anforderung kann von

einer Vorrichtung des Benutzers zu dem Diensteanbieter gesendet

werden, wobei sie den Diensteanbieter ansteuert, mit den folgenden

Schritten fortzufahren. Stattdessen kann die Anforderung auch vorkonfiguriert

sein und den Diensteanbieter z.B. zu vordefinierten Zeitpunkten oder

Intervallen erreichen.

-

Angesteuert

durch die Anforderung eines Zugangs wählt der Diensteanbieter ein

oder mehrere Authentifizierungs-Sicherheitsprofile

zum Spezifizieren einer Authentifizierungs-Sicherheitsanforderung

für die Authentifizierung

des Benutzers bei dem Dienst aus.

-

Das

Verfahren wird fortgesetzt mit dem Senden einer Angabe des einen

oder der mehreren ausgewählten

Authentifizierungs-Sicherheitsprofile und einer Benutzerkennung,

die den Benutzer identifiziert, an einen Identitätsanbieter zum Anfordern der

Authentifizierung des Benutzers durch den Identitätsanbieter,

d.h. der Diensteanbieter sendet von seiner zugehörigen Vorrichtung oder einer

Vorrichtung, auf die durch den Diensteanbieter zugegriffen werden

kann, z.B. mittels Fernzugriff, das eine oder die mehreren ausgewählten Authentifizierungs-Sicherheitsprofile

als eine Form einer Angabe, um dem Identitätsanbieter die Authentifizierungs-Sicherheitsanforderung

in der Form eines oder mehrerer Authentifizierungs-Sicherheitsprofile

anzuzeigen, unter denen dasjenige ist, auf dessen Basis die Authentifizierung

auszuführen

ist. Außerdem

wird die Benutzerkennung an die Identitätsanbieter gesendet, zum Zwecke

einer Identifizierung des Benutzers für den Authentifizierungsschritt.

-

Anschließend wird

auf der Basis der Benutzerkennung und eines des einen oder der mehreren

ausgewählten

Authentifizierungs-Sicherheitsprofile der Benutzer durch den Identitätsanbieter

authentifiziert. Die Authentifizierung kann vorgenommen werden,

indem der Benutzer identifiziert wird, z.B. als zuvor bei dem Identitätsanbieter

registriert, und indem der Benutzer anhand der Benutzerkennung entsprechend

dem einen Authentifizierungs-Sicherheitsprofil überprüft wird.

-

Schließlich kann

die Information über

ein Ergebnis der Authentifizierung durch den Identitätsanbieter an

den Diensteanbieter gesendet werden. Insbesondere wird eine Assertion,

welche die Authentifizierung des Benutzers anzeigt, an den Diensteanbieter

gesendet, z.B. um anzuzeigen, dass die Authentifizierung des Benutzers entsprechend

der Authentifizierungs-Sicherheitsanforderung vorgenommen worden

ist, die durch das Authentifizierungs-Sicherheitsprofil durch den Diensteanbieter

spezifiziert ist. In Abhängigkeit

von der Implementierung oder dem Anwendungsfall kann die Assertion

z.B. das eine Authentifizierungsprofil spezifizieren, das für die Authentifizierung

verwendet wurde, oder einfach "Authentifizierung

erfolgreich" anzeigen.

Es sind auch andere Implementierungen für die Assertion möglich.

-

Das

Verfahren verbessert die Authentifizierung eines Benutzers bei einem

Dienst eines Diensteanbieters und macht das Verfahren insbesondere

sehr sicher für

den Diensteanbieter, da der Diensteanbieter und nicht der Identitätsanbieter

letztendlich die Sicherheitsanforderung bestimmt, die von dem Identitätsanbieter für die Authentifizierung

des Benutzers entsprechend einem der Authentifizierungs-Sicherheitsprofile,

das von dem Diensteanbieter gewählt

wurde, erfüllt

werden muss. Das Verfahren ist außerdem sicherer für den Identitätsanbieter,

da er klar und spontan instruiert werden kann, welche Authentifizierungsanforderung

des Diensteanbieters gegenwärtig

zutrifft und für

die aktuelle Authentifizierung des Benutzers erfüllt werden muss. Die Authentifizierungs-Sicherheitsanforderung

des Diensteanbieters kann sich ändern.

In diesem Falle kann sich der Diensteanbieter umgehend an seine

geänderte

Sicherheitsanforderung anpassen, indem er ein anderes Authentifizierungs-Sicherheitsprofil

wählt,

wodurch das Verfahren sicherer gemacht wird, jedoch auch sehr flexibel

für den

Diensteanbieter. Daher kann insbesondere in Ad-hoc-Szenarien, jedoch

auch in weiteren Situationen und Umgebungen mit sich ändernden

Authentifizierungs-Sicherheitsanforderungen

für den

Diensteanbieter, der Diensteanbieter flexibel agieren und kann umgehend

seine geänderte

Authentifizierungsanforderung durch ein oder mehrere ausgewählte Authentifizierungsprofile

spezifizieren und an den Identitätsanbieter übermitteln,

wenn er eine Authentifizierung von dem Identitätsanbieter anfordert. Ferner

erfordert das Verfahren nicht, dass der Diensteanbieter einen bestimmten,

einzigen Identitätsanbieter

verwendet. Stattdessen kann ein beliebiger Identitätsanbieter

für die

Authentifizierung verwendet werden. Außerdem ist es nicht erforderlich,

dass der Identitätsanbieter

als eine im Pfad angeordnete Komponente zwischen dem Diensteanbieter und

dem Client angeordnet ist.

-

Gemäß einer

bevorzugten Ausführungsform

umfasst das eine oder umfassen die mehreren Authentifizierungs-Sicherheitsprofile

wenigstens ein Sicherheitsattribut um z.B. die Authentifizierungs-Sicherheitsanforderung

genauer zu spezifizieren. Der Diensteanbieter kann durch Spezifizieren

von Sicherheitsattributen ein oder mehrere Authentifizierungs-Sicherheitsprofile

zusammenstellen. Indem er seine eigene Spezifizierung vornimmt,

kann der Diensteanbieter ein Authentifizierungs-Sicherheitsprofil

maßgeschneidert

exakt für

seine Sicherheitsanforderung erstellen. Der Diensteanbieter kann

stattdessen oder zusätzlich

auch ein vordefiniertes Authentifizierungs-Sicherheitsprofil auswählen, das

ein oder mehrere Sicherheitsattribute umfasst, die in einer vordefinierten

Weise angeordnet sind. Authentifizierungsfähigkeiten des Identitätsanbieters

und/oder des Benutzers können

berücksichtigt

werden, wenn ein Authentifizierungs-Sicherheitsprofil auf der Basis eines oder

mehrerer Sicherheitsattribute spezifiziert und/oder ausgewählt wird.

Beispiele für

ein Sicherheitsattribut sind eine Spezifikation, die ein Element

aus einer Gruppe beschreibt, die enthält: ein Credential, eine Transportschicht-Sicherheit, eine

Vermittlungsschicht-Sicherheit, eine Sicherungsschicht-Sicherheit,

Taktinformationen, Richtlinien, eine Betrugserkennungs-Maßnahme,

eine Haftung und/oder Garantie und andere Sicherheitsmerkmale. Das Sicherheitsattribut

kann eine Spezifikation eines Typs umfassen, z.B. eines Credential-Typs

wie Passwort oder Biometrik, und eine Spezifikation eines mit einem

bestimmten Typ verknüpften

Wertes, z.B. eine Passwortlänge,

die mit einem Passwort verknüpft

ist, oder einen Fingerabdruck von einer gewissen Auflösung, der

mit Biometrik verknüpft

ist. Unter Verwendung von Sicherheitsattributen kann der Identitätsanbieter

von dem Diensteanbieter genau instruiert werden, auf der Basis welcher

Sicherheitsmerkmale gemäß den Anforderungen

des Diensteanbieters die Authentifizierung des Benutzers von dem

Identitätsanbieter durchzuführen ist.

-

Gemäß einer

anderen bevorzugten Ausführungsform

wählt der

Diensteanbieter das eine oder die mehreren Authentifizierungs-Sicherheitsprofile

aus einer Gruppe aus einem oder mehreren Sicherheitsprofilen aus,

für welche

angegeben ist, dass sie von dem Identitätsanbieter für die Authentifizierung

unterstützt

werden. Ein Auswählen

des einen oder der mehreren Authentifizierungs-Sicherheitsprofile aus einer Gruppe

aus einem oder mehreren unterstützten

Authentifizierungs-Sicherheitsprofilen erhöht die Wahrscheinlichkeit für eine erfolgreiche

Authentifizierung.

-

Gemäß einer

anderen bevorzugten Ausführungsform

empfängt

der Diensteanbieter eine Angabe für die Gruppe des einen oder

der mehreren unterstützten

Sicherheitsprofile von dem Identitätsanbieter, z.B. durch Senden

einer Liste von unterstützten

Authentifizierungs-Sicherheitsprofilen. Die Angabe kann auch eine URI

sein, die auf einen Server zeigt, von welchem der Diensteanbieter

die Gruppe erhalten, z.B. herunterladen kann. Es sind auch andere

Arten der Angabe möglich.

Vorzugsweise wird die Angabe für

die Gruppe oder die Gruppe selbst, als eine Form einer Angabe, zu

dem Diensteanbieter gesendet, wenn Änderungen in den Authentifizierungs-Fähigkeiten

des Identitätsanbieters eintreten,

z.B. wenn der Identitätsanbieter

ein gewisses Sicherheitsattribut wie einen Credential-Typ und/oder

Credential-Wert aufhört

zu unterstützen,

z.B. wenn eine Passwortlänge

von weniger als 4 Zeichen nicht mehr unterstützt wird, oder wenn der Identitätsanbieter

einen neu eingeführten

Credential-Typ oder -Wert anbietet, z.B. Fingerabdrücke, der

von nun an unterstützt

wird.

-

Gemäß einer

anderen bevorzugten Ausführungsform

wird das besagte eine Authentifizierungs-Sicherheitsprofil, auf

dessen Basis die Authentifizierung durchgeführt wird, von dem Identitätsanbieter

aus dem einen oder den mehreren ausgewählten Authentifizierungs-Sicherheitsprofilen

ausgewählt.

Indem er dies tut, kann der Identitätsanbieter vermeiden, den Diensteanbieter

zu fragen, auf der Basis welches der ausgewählten Authentifizierungs-Sicherheitsprofile

die Authentifizierung durchzuführen

ist. Stattdessen kann der Identitätsanbieter annehmen, dass sämtliche

ausgewählten

und angegebenen Authentifizierungs-Sicherheitsprofile der Authentifizierungs-Sicherheitsanforderung

des Diensteanbieters genügen,

und kann dasjenige auswählen, das

am besten passt, z.B. zu den Erfordernissen oder Fähigkeiten

des Identitätsanbieters

und/oder des Benutzers, welcher authentifiziert werden muss. Ferner

kann die Interaktion zwischen dem Diensteanbieter und dem Identitätsanbieter

zum Aushandeln des Authentifizierungs-Sicherheitsprofils, auf dessen

Basis die Authentifizierung des Benutzers tatsächlich durchgeführt wird,

auf ein Minimum begrenzt werden, und somit kann die Geschwindigkeit

und Wahrscheinlichkeit einer erfolgreichen Authentifizierung erhöht werden.

-

Gemäß einer

anderen bevorzugten Ausführungsform

kann das eine oder können

die mehreren ausgewählten

Authentifizierungs-Sicherheitsprofile durch eine oder mehrere Relationen

zu einem oder mehreren weiteren Authentifizierungs-Sicherheitsprofilen

in Beziehung gesetzt werden. Jede dieser Relationen drückt ein

Ordnen des einen oder der mehreren ausgewählten Authentifizierungs-Sicherheitsprofile

in Bezug auf das eine oder die mehreren weiteren Authentifizierungs-Sicherheitsprofile

hinsichtlich einer Stärke

der Authentifizierungssicherheit aus. Beispiele für Relationen

sind gerichtete Kanten, die z.B. eine Relation "stärker

als oder gleich stark wie" zwischen

zwei Authentifizierungs-Sicherheitsprofilen ausdrücken. Ausgewählte Authentifizierungs-Sicherheitsprofile

können

auch miteinander in Beziehung gesetzt werden. Auf der Basis der

Relation des einen oder der mehreren ausgewählten Authentifizierungs-Sicherheitsprofile

zu dem einen oder den mehreren weiteren Authentifizierungs-Sicherheitsprofilen,

d.h. der Informationen über

die Gesamtheit der ausgewählten

und der weiteren Authentifizierungsprofile und der jeweiligen Relationen,

kann der Schritt des Authentifizierens des Benutzers auf der Basis

eines des einen oder der mehreren ausgewählten Authentifizierungs-Sicherheitsprofile

ausgeführt

werden, indem durch den Identitätsanbieter

eines des einen oder der mehreren weiteren Authentifizierungs-Sicherheitsprofile

ausgewählt

wird, das hinsichtlich der Stärke

der Authentifizierungssicherheit in einer Relation "gleich stark oder

stärker" zu dem einen oder

den mehreren ausgewählten Authentifizierungs-Sicherheitsprofilen

steht, und indem der Benutzer auf der Basis des weiteren Authentifizierungs-Sicherheitsprofils

authentifiziert wird, das von dem Identitätsanbieter gewählt wurde.

Damit werden die Vielfalt und die Anzahl der Authentifizierungs-Sicherheitsprofile,

die der Authentifizierungs-Sicherheitsanforderung

des Diensteanbieters genügen,

vergrößert. Aus

der vergrößerten Vielfalt

und Anzahl der Authentifizierungs-Sicherheitsprofile kann der Identitätsanbieter

flexibel ein Authentifizierungsprofil für die Authentifizierung auswählen, z.B.

eines, welches am besten zu gewissen Fähigkeiten passt, wie weiter

oben erläutert,

womit die Möglichkeit

für eine

erfolgreiche Authentifizierung verbessert und die Geschwindigkeit

der Authentifizierung erhöht

wird.

-

Gemäß einer

anderen bevorzugten Ausführungsform

kann der Diensteanbieter die eine oder mehreren Relationen zu dem

einen oder den mehreren weiteren Authentifizierungs-Sicherheitsprofilen

spezifizieren, und der Diensteanbieter kann eine Angabe der einen

oder mehreren Relationen zu dem einen oder den mehreren weiteren

Authentifizierungs-Sicherheitsprofilen

an den Identitätsanbieter

senden. Infolgedessen widerspiegeln die Relationen zwischen dem

einen oder den mehreren ausgewählten

und der einen oder den mehreren weiteren Authentifizierungs-Sicherheitsprofilen

genauer die Authentifizierungs-Sicherheitsanforderung des Diensteanbieters,

was zu einer schnelleren Authentifizierung mit weniger Interaktion

für die

Aushandlung eines Authentifizierungs-Sicherheitsprofils, das tatsächlich für die Authentifizierung

verwendet werden soll, führen

kann.

-

Gemäß einer

anderen bevorzugten Ausführungsform

wird die Assertion durch eine Angabe des Authentifizierungs-Sicherheitsprofils

ergänzt,

auf dessen Basis die Authentifizierung durchgeführt wird, und das angegebene

Authentifizierungs-Sicherheitsprofil wird von dem Diensteanbieter

auf Akzeptanz geprüft.

Das Liefern von Informationen über

das Authentifizierungs-Sicherheitsprofil,

auf dessen Basis die Authentifizierung durchgeführt wird, an den Diensteanbieter

erhöht

die Sicherheit für

den Diensteanbieter zusätzlich

und verschafft dem Diensteanbieter die Möglichkeit, z.B. zu prüfen, ob

das Authentifizierungs-Sicherheitsprofil, das für die Authentifizierung tatsächlich verwendet

worden ist, seiner aktuellen Authentifizierungs-Sicherheitsanforderung

genügt.

-

Es

wird ein Verfahren zur Authentifizierung eines Benutzers bei einem

Dienst eines Diensteanbieters offenbart. Das Verfahren umfasst die

Schritte des Anforderns eines Zugangs für den Benutzer zu dem Dienst des

Diensteanbieters, des Sendens einer Benutzerkennung, die den Benutzer

identifiziert, an einen Identitätsanbieter

zum Anfordern der Authentifizierung des Benutzers durch den Identitätsanbieter,

des Authentifizierens des Benutzers auf der Basis der Benutzerkennung

und eines Authentifizierungs-Sicherheitsprofils,

des Sendens einer Assertion, welche die Authentifizierung des Benutzers

anzeigt, an den Diensteanbieter, wobei die Assertion durch eine

Angabe des Authentifizierungs-Sicherheitsprofils ergänzt wird,

und des Prüfens

des angegebenen Authentifizierungs-Sicherheitsprofils durch den Diensteanbieter

auf Akzeptanz.

-

Hier übermittelt

der Diensteanbieter dem Identitätsanbieter

seine Authentifizierungs-Sicherheitsanforderung nicht vor der Authentifizierung,

was für

manche Implementierungen vorteilhaft sein kann. Der Diensteanbieter

ist jedoch nach wie vor in der Lage zu überprüfen, ob die Authentifizierung

des Benutzers bei dem Dienst den Authentifizierungs-Sicherheitsanforderungen

des Diensteanbieters genügt,

indem er prüft,

ob das angegebene Authentifizierungs-Sicherheitsprofil, auf dessen Basis

die Authentifizierung des Benutzers erfolgt, der Sicherheitsanforderung

des Diensteanbieters entspricht. Ferner kann die Flexibilität für den Identitätsanbieter

aufgrund der Tatsache erhöht

werden, dass eine Authentifizierung auf der Basis eines beliebigen

Authentifizierungs-Sicherheitsprofils, das von dem Identitätsanbieter

unterstützt

wird, für

die Authentifizierung verwendet werden kann, vorzugsweise angepasst

an die Authentifizierungsfähigkeiten

des Benutzers, falls eine Credential-Überprüfung notwendig ist. Letztendlich

ist es der Diensteanbieter, welcher befugt ist zu entscheiden, ob

ein Benutzer ausreichend authentifiziert ist oder nicht.

-

Beide

Verfahren können

ferner den Schritt des Empfangens der Benutzerkennung und eines

Verweises auf den Identitätsanbieter

von einer Benutzervorrichtung, in Reaktion auf eine von dem Diensteanbieter an

die Benutzervorrichtung gesendete Authentifizierungsaufforderung,

bei dem Diensteanbieter umfassen. Diese Interaktion mit der Benutzervorrichtung

ist sehr verbreitet und kann die Implementierung erleichtern.

-

Auf

der Basis der empfangenen Assertion kann der Zugang zu dem Dienst

gewährt

werden. Stattdessen kann der Zugang zu dem Dienst auch auf der Basis

der Assertion und auf der Basis der Prüfung auf Akzeptanz gewährt werden,

d.h. indem geprüft

wird, ob das angegebene Authentifizierungs-Sicherheitsprofil der Authentifizierungs-Sicherheitsanforderung

des Diensteanbieters genügt,

wodurch die Sicherheit der Authentifizierung insbesondere für den Diensteanbieter

erhöht

wird.

-

Gemäß einer

anderen bevorzugten Ausführungsform

kann das Verfahren einen Schritt einer Authentifizierungserweiterung

umfassen. Die Authentifizierungserweiterung kann durchgeführt werden,

indem eine weitere Authentifizierung auf der Basis des weiteren

Authentifizierungs-Sicherheitsprofils

ausgeführt

wird. Die Auswahl und die weitere Authentifizierung können gemäß irgendeinem

der die Auswahl und die Authentifizierung betreffenden Schritte

des Verfahrens zur Authentifizierung des Benutzers bei dem Dienst

des Diensteanbieters, das weiter oben beschrieben wurde, durchgeführt werden,

z.B. kann der Diensteanbieter ein oder mehrere Authentifizierungs-Sicherheitsprofile

auswählen

und diese an den Identitätsanbieter

senden, welcher eines von ihnen für die Authentifizierung des

Benutzers auswählt.

Der Identitätsanbieter

kann ein Authentifizierungs-Sicherheitsprofil auf der Basis von

Relationen auswählen

und kann ein ausgewähltes Authentifizierungs-Sicherheitsprofil,

auf dessen Basis die Authentifizierung durchgeführt wird, dem Diensteanbieter

angeben, welcher z.B. das angegebene Authentifizierungs-Sicherheitsprofil

im Hinblick darauf prüfen

kann, ob es seiner Authentifizierungs-Sicherheitsanforderung für die Authentifizierung

genügt.

Die Erweiterungs-Funktionalität

kann den Benutzer und den Diensteanbieter in die Lage versetzen,

eine Sitzung fortzusetzen, wenn auf einen Dienst mit einer höheren Authentifizierungs-Sicherheitsanforderung

zugegriffen werden soll.

-

Gemäß einer

anderen bevorzugten Ausführungsform

kann die Authentifizierungserweiterung einen Wechsel zu einem weiteren

Identitätsanbieter

zum Durchführen

der weiteren Authentifizierung des Benutzers auf der Basis des weiteren

Authentifizierungs-Sicherheitsprofils umfassen, womit sie z.B. ermöglicht,

die Dienstsitzung fortzusetzen, falls der vorhergehende Identitätsanbieter

das weitere Authentifizierungsprofil gemäß der stärkeren Authentifizierungs-Sicherheitsanforderung

des Diensteanbieters nicht unterstützen kann.

-

Die

Erfindung wird ferner durch Vorrichtungen verkörpert. Im Folgenden werden

eine Vorrichtung, die einem Diensteanbieter zugeordnet ist, und

eine Vorrichtung, die einem Identitätsanbieter zugeordnet ist,

beschrieben.

-

Es

wird eine Vorrichtung offenbart, die einem Diensteanbieter zugeordnet

ist. Die dem Diensteanbieter zugeordnete Vorrichtung umfasst eine

Empfangseinheit zum Empfangen von Nachrichten, eine Sendeeinheit zum

Senden von Nachrichten und eine Verarbeitungseinheit zum Verarbeiten

von Nachrichten und Informationen. Die dem Diensteanbieter zugeordnete

Vorrichtung kann in der Lage sein, eine Anforderung eines Zugangs

eines Benutzers zu einem Dienst des Diensteanbieters zu empfangen,

ein oder mehrere Authentifizierungs-Sicherheitsprofile zum Spezifizieren einer

Authentifizierungs-Sicherheitsanforderung für eine Authentifizierung des

Benutzers bei dem Dienst auszuwählen,

eine Angabe des einen oder der mehreren ausgewählten Authentifizierungs-Sicherheitsprofile

und eine Benutzerkennung, die den Benutzer identifiziert, an einen

Identitätsanbieter

zum Anfordern der Authentifizierung des Benutzers durch den Identitätsanbieter

zu senden, und eine Assertion zu empfangen, welche die Authentifizierung

des Benutzers durch den Identitätsanbieter

anzeigt.

-

Gemäß einer

bevorzugten Ausführungsform

kann die dem Diensteanbieter zugeordnete Vorrichtung in der Lage

sein, das eine oder die mehreren Authentifizierungs-Sicherheitsprofile

auszuwählen,

die wenigstens ein Sicherheitsattribut zum Spezifizieren der Authentifizierungs-Sicherheitsanforderung

umfassen.

-

Gemäß einer

anderen bevorzugten Ausführungsform

kann die dem Diensteanbieter zugeordnete Vorrichtung in der Lage

sein, das eine oder die mehreren Authentifizierungs-Sicherheitsprofile

aus einer Gruppe von Sicherheitsprofilen auszuwählen, für welche angegeben ist, dass

sie von dem Identitätsanbieter

für die

Authentifizierung unterstützt

werden.

-

Gemäß einer

anderen bevorzugten Ausführungsform

kann die dem Diensteanbieter zugeordnete Vorrichtung in der Lage

sein, eine Angabe für

die Gruppe des einen oder der mehreren unterstützten Sicherheitsprofile von

dem Identitätsanbieter

zu empfangen.

-

Gemäß einer

anderen bevorzugten Ausführungsform

kann die dem Diensteanbieter zugeordnete Vorrichtung in der Lage

sein, das eine oder die mehreren ausgewählten Authentifizierungs-Sicherheitsprofile

zu einer oder mehreren weiteren Authentifizierungs-Sicherheitsprofilen

in Beziehung zu setzen, wobei jede Relation ein Ordnen des einen

oder der mehreren ausgewählten

Authentifizierungs-Sicherheitsprofile

in Bezug auf das eine oder die mehreren weiteren Authentifizierungs-Sicherheitsprofile

hinsichtlich einer Stärke

der Authentifizierungssicherheit ausdrückt, und die Vorrichtung kann

ferner in der Lage sein, wenigstens die eine oder die mehreren Relationen

zu dem einen oder den mehreren weiterem Authentifizierungs-Sicherheitsprofilen,

die in einer Relation "gleich

stark oder stärker" hinsichtlich der

Stärke

der Authentifizierungssicherheit stehen, an den Identitätsanbieter

für die

Authentifizierung zu senden.

-

Gemäß einer

anderen bevorzugten Ausführungsform

kann die dem Diensteanbieter zugeordnete Vorrichtung in der Lage

sein, eine Angabe des Authentifizierungs-Sicherheitsprofils zu empfangen,

auf dessen Basis die Authentifizierung des Benutzers durch den Identitätsanbieter

ausgeführt

wird, und die Vorrichtung ist ferner in der Lage, das angegebene

Authentifizierungs-Sicherheitsprofil auf Akzeptanz zu prüfen.

-

Stattdessen

oder zusätzlich

kann die dem Diensteanbieter zugeordnete Vorrichtung in der Lage

sein, eine Anforderung eines Zugangs eines Benutzers zu einem Dienst

des Diensteanbieters zu empfangen, eine Benutzerkennung, die den

Benutzer identifiziert, an einen Identitätsanbieter zum Anfordern einer

Authentifizierung des Benutzers durch den Identitätsanbieter

zu senden, eine Assertion, welche die Authentifizierung des Benutzers

anzeigt, von dem Identitätsanbieter

zu empfangen, wobei die Assertion durch eine Angabe des Authentifizierungs-Sicherheitsprofils

ergänzt

wird, und das angegebene Authentifizierungs-Sicherheitsprofil auf Akzeptanz zu prüfen.

-

Gemäß einer

anderen bevorzugten Ausführungsform

kann die dem Diensteanbieter zugeordnete Vorrichtung in der Lage

sein, von einer Benutzervorrichtung in Reaktion auf eine von der

dem Diensteanbieter zugeordneten Vorrichtung an die Benutzervorrichtung

gesendete Authentifizierungsaufforderung die Benutzerkennung und

einen Verweis auf den Identitätsanbieter

zu empfangen.

-

Gemäß einer

anderen bevorzugten Ausführungsform

kann die dem Diensteanbieter zugeordnete Vorrichtung in der Lage

sein, auf der Basis der Assertion einen Zugang zu dem Dienst zu

gewähren.

-

Gemäß einer

anderen bevorzugten Ausführungsform

kann die dem Diensteanbieter zugeordnete Vorrichtung in der Lage

sein, auf der Basis der Assertion und der Prüfung auf Akzeptanz einen Zugang

zu dem Dienst zu gewähren.

-

Gemäß einer

anderen bevorzugten Ausführungsform

kann die dem Diensteanbieter zugeordnete Vorrichtung in der Lage

sein, eine Authentifizierungserweiterung auszuführen, die auf einer weiteren

Authentifizierung auf der Basis eines weiteren Authentifizierungs-Sicherheitsprofils

beruht.

-

Gemäß einer

anderen bevorzugten Ausführungsform

kann die dem Diensteanbieter zugeordnete Vorrichtung in der Lage

sein, für

die Authentifizierungserweiterung zu einem weiteren Identitätsanbieter

zum Durchführen

der weiteren Authentifizierung zu wechseln.

-

Es

wird eine Vorrichtung offenbart, die einem Identitätsanbieter

zugeordnet ist. Die dem Identitätsanbieter

zugeordnete Vorrichtung umfasst eine Empfangseinheit zum Empfangen

von Nachrichten, eine Sendeeinheit zum Senden von Nachrichten und

eine Verarbeitungseinheit zum Verarbeiten von Nachrichten und Informationen.

Die dem Identitätsanbieter

zugeordnete Vorrichtung kann in der Lage sein, eine Aufforderung

zur Authentifizierung eines Benutzers zu empfangen. Die Aufforderung

umfasst eine Benutzerkennung, die den Benutzer für den Identitätsanbieter

identifiziert, z.B. für

die dem Identitätsanbieter

zugeordnete Vorrichtung, und eine Angabe eines oder mehrerer Authentifizierungs-Sicherheitsprofile,

die eine Authentifizierungs-Sicherheitsanforderung des Diensteanbieters

für die

Authentifizierung des Benutzers bei einem Dienst des Diensteanbieters

spezifizieren. Die dem Identitätsanbieter

zugeordnete Vorrichtung kann in der Lage sein, den Benutzer auf

der Basis der Benutzerkennung und eines des einen oder der mehreren

Authentifizierungs-Sicherheitsprofile

zu authentifizieren und eine Assertion, welche dem Diensteanbieter

die Authentifizierung des Benutzers anzeigt, zu senden.

-

Gemäß einer

bevorzugten Ausführungsform

kann die dem Identitätsanbieter

zugeordnete Vorrichtung in der Lage sein, den Benutzer anhand wenigstens

eines Sicherheitsattributes zu authentifizieren, das in dem einen

Authentifizierungs-Sicherheitsprofil enthalten ist, auf dessen Basis

die Authentifizierung durchgeführt wird.

-

Gemäß einer

anderen bevorzugten Ausführungsform

kann die dem Identitätsanbieter

zugeordnete Vorrichtung in der Lage sein, eine Angabe für eine Gruppe

von einem oder mehreren Sicherheitsprofilen, welche für die Authentifizierung

von dem Identitätsanbieter

unterstützt

werden, an den Diensteanbieter zu senden.

-

Gemäß einer

anderen bevorzugten Ausführungsform

kann die dem Identitätsanbieter

zugeordnete Vorrichtung in der Lage sein, das eine Authentifizierungs-Sicherheitsprofil,

auf dessen Basis die Authentifizierung ausgeführt wird, aus dem einen oder

den mehreren Authentifizierungs-Sicherheitsprofilen

auszuwählen.

-

Ein

oder mehrere Authentifizierungs-Sicherheitsprofile können durch

eine oder mehrere Relationen zu einem oder mehreren weiteren Authentifizierungs-Sicherheitsprofilen

in Beziehung gesetzt werden. Jede der einen oder mehreren Relationen

drückt

ein Ordnen des einen oder der mehreren Authentifizierungs-Sicherheitsprofile

in Bezug auf das eine oder die mehreren weiteren Authentifizierungs-Sicherheitsprofile

hinsichtlich einer Stärke

der Authentifizierung aus. Die dem Identitätsanbieter zugeordnete Vorrichtung

kann in der Lage sein, die Authentifizierung des Benutzers durch

Auswählen

eines des einen oder der mehreren weiteren Authentifizierungs-Sicherheitsprofile,

das hinsichtlich der Stärke

der Authentifizierungssicherheit in einer Relation "gleich stark oder

stärker" zu dem einen oder

den mehreren Authentifizierungs-Sicherheitsprofilen steht, und durch

Authentifizieren des Benutzers auf der Basis des ausgewählten weiteren

Authentifizierungs-Sicherheitsprofils auszuführen.

-

Gemäß einer

anderen bevorzugten Ausführungsform

kann die dem Identitätsanbieter

zugeordnete Vorrichtung in der Lage sein, eine Angabe für die eine

oder die mehreren Relationen zu dem einen oder den mehreren weiteren

Authentifizierungs-Sicherheitsprofilen

von dem Diensteanbieter zu empfangen.

-

Gemäß einer

anderen bevorzugten Ausführungsform

kann die dem Identitätsanbieter

zugeordnete Vorrichtung in der Lage sein, die Assertion durch eine

Angabe des Authentifizierungs-Sicherheitsprofils zu ergänzen, auf

dessen Basis die Authentifizierung durchgeführt wird.

-

Stattdessen

oder zusätzlich

kann die dem Identitätsanbieter

zugeordnete Vorrichtung in der Lage sein, eine Aufforderung zur

Authentifizierung eines Benutzers zu empfangen. Die Aufforderung

umfasst eine Benutzerkennung, die den Benutzer für den Identitätsanbieter

identifiziert, z.B. für

die Vorrichtung des Identitätsanbieters.

Die dem Identitätsanbieter

zugeordnete Vorrichtung kann in der Lage sein, den Benutzer auf

der Basis der Benutzerkennung und eines Authentifizierungs-Sicherheitsprofils

zu authentifizieren und eine Assertion, welche dem Diensteanbieter

die Authentifizierung des Benutzers anzeigt, zu senden. Die Assertion

wird durch eine Angabe des Authentifizierungs-Sicherheitsprofils

ergänzt,

auf dessen Basis die Authentifizierung des Benutzers ausgeführt wird.

-

Gemäß einer

anderen bevorzugten Ausführungsform

kann die dem Identitätsanbieter

zugeordnete Vorrichtung in der Lage sein, eine Authentifizierungserweiterung

auszuführen,

die auf einer weiteren Authentifizierung auf der Basis eines weiteren

Authentifizierungs-Sicherheitsprofils beruht.

-

Die

Erfindung wird ferner durch ein oder mehrere Computerprogramme verkörpert. Das

eine oder die mehreren Computerprogramme umfassen Abschnitte von

Softwarecode, die auf Vorrichtungen zum Ausführen irgendwelcher der Schritte

des Authentifizierungsverfahrens geladen werden können. Das

eine oder die mehreren Computerprogramme können auf einem maschinenlesbaren

Medium gespeichert werden. Das maschinenlesbare Medium kann ein

nichtflüchtiger

oder wiederbeschreibbarer Speicher innerhalb einer Vorrichtung oder

an einem externen Ort sein. Das Computerprogramm kann auch zu einer

Vorrichtung zum Beispiel über ein

Kabel oder eine drahtlose Verbindung als eine Folge von Signalen übertragen

werden.

-

Insbesondere

wird ein Computerprogramm offenbart, das auf eine Vorrichtung geladen

werden kann, die einem Diensteanbieter zugeordnet ist. Das Computerprogramm

umfasst Code, der dazu geeignet ist, eine Anforderung eines Zugangs

eines Benutzers zu einem Dienst des Diensteanbieters zu verarbeiten,

ein oder mehrere Authentifizierungs-Sicherheitsprofile zum Spezifizieren

einer Authentifizierungs-Sicherheitsanforderung für eine Authentifizierung

des Benutzers bei dem Dienst auszuwählen, ein Senden einer Angabe

des einen oder der mehreren ausgewählten Authentifizierungs-Sicherheitsprofile

und einer Benutzerkennung, die den Benutzer identifiziert, an einen

Identitätsanbieter

zum Anfordern der Authentifizierung des Benutzers durch den Identitätsanbieter

auszulösen

und eine Assertion zu verarbeiten, welche die Authentifizierung

des Benutzers durch den Identitätsanbieter

anzeigt.

-

Stattdessen

kann das Computerprogramm auch in einer Form vorliegen, bei welcher

die Softwareabschnitte, welche die Auswahl des einen oder der mehreren

Authentifizierungs-Sicherheitsprofile

und das Senden der Angabe des einen oder der mehreren Authentifizierungs-Sicherheitsprofile

an den Identitätsanbieter betreffen,

nicht enthalten sind oder übersprungen

werden und stattdessen oder zusätzlich

das Computerprogramm Code umfasst, der dazu geeignet ist, ein angegebenes

Authentifizierungs-Sicherheitsprofil, auf dessen Basis die Authentifizierung

des Benutzers durchgeführt

wird, auf Akzeptanz zu prüfen,

wobei das angegebene Authentifizierungsprofil in Verbindung mit

der Assertion in das Computerprogramm eingegeben wird.

-

Ferner

wird ein Computerprogramm offenbart, das auf eine Vorrichtung geladen

werden kann, die einem Identitätsanbieter

zugeordnet ist. Das Computerprogramm umfasst Code, der dazu geeignet

ist, eine Aufforderung zu einer Authentifizierung eines Benutzers

zu verarbeiten, wobei die Aufforderung eine Benutzerkennung, die

den Benutzer für

den Identitätsanbieter

identifiziert, und eine Angabe für

eines oder mehrere Authentifizierungs-Sicherheitsprofile, die eine Authentifizierungs-Sicherheitsanforderung

des Diensteanbieters für

die Authentifizierung des Benutzers bei einem Dienst des Diensteanbieters

spezifizieren, umfasst, eine Authentifizierung des Benutzers auf

der Basis der Benutzerkennung und eines des einen oder der mehreren Authentifizierungs-Sicherheitsprofile,

die von dem Diensteanbieter empfangen wurden, durchzuführen und

ein Senden einer Assertion, welche dem Diensteanbieter die Authentifizierung

des Benutzers anzeigt, auszulösen.

-

Weitere

Wege zum Implementieren des Verfahrens gemäß der Erfindung durch Computerprogramme sind

möglich.

Insbesondere können

die Computerprogramme beliebige Ausführungsformen des beschriebenen

Verfahrens implementieren.

-

Im

Folgenden werden unter Bezugnahme auf die Figuren detaillierte Ausführungsformen

der vorliegenden Erfindung beschrieben.

-

Kurzbeschreibung der Zeichnungen

-

1a zeigt

ein Beispiel für

ein Authentifizierungs-Sicherheitsprofil

mit Attributen;

-

1b zeigt

ein Beispiel für

Authentifizierungs-Sicherheitsprofile

und ihr Ordnen hinsichtlich der Stärke der Authentifizierungs-Sicherheit;

-

2 zeigt

Beispiele für

Abbildungen zwischen numerischen Werten von Attributen und der Stärke der Authentifizierungs-Sicherheit;

-

3 zeigt

einen ersten beispielhaften Nachrichtenfluss für eine Authentifizierung;

-

4 zeigt

einen zweiten beispielhaften Nachrichtenfluss für eine Authentifizierung;

-

5 zeigt

einen dritten beispielhaften Nachrichtenfluss für eine Authentifizierung;

-

6 zeigt

einen vierten beispielhaften Nachrichtenfluss für eine Authentifizierung;

-

7 zeigt

einen fünften

beispielhaften Nachrichtenfluss für eine Authentifizierung;

-

8 zeigt

einen sechsten beispielhaften Nachrichtenfluss für eine Authentifizierung;

-

9 zeigt

einen siebenten beispielhaften Nachrichtenfluss für eine Authentifizierung;

-

10 zeigt

einen ersten beispielhaften Nachrichtenfluss für eine Authentifizierungserweiterung;

-

11 zeigt

einen zweiten beispielhaften Nachrichtenfluss für eine Authentifizierungserweiterung;

-

12 zeigt

ein Beispiel für

eine Vorrichtung zum Implementieren des Verfahrens;

-

13 zeigt

ein erstes Beispiel für

Vorrichtungen und Verbindungen zwischen den Vorrichtungen zum Ausführen des

Verfahrens;

-

14 zeigt

ein zweites Beispiel für

Vorrichtungen und Verbindungen zwischen den Vorrichtungen zum Ausführen des

Verfahrens;

-

15 zeigt

ein drittes Beispiel für

Vorrichtungen und Verbindungen zwischen den Vorrichtungen zum Ausführen des

Verfahrens.

-

Ausführliche Beschreibung der Erfindung

-

Das

Authentifizierungsverfahren kann aus den folgenden drei Elementen

bestehen: Erstens, einer Datenstruktur zum Beschreiben eines oder

mehrerer Authentifizierungs-Sicherheitsprofile

(ASProfs) und möglicher

Relationen zwischen ASProfs als eine strukturierte, erweiterbare

und maschinenlesbare Menge. Zum Beschreiben der Datenstruktur kann

ein gerichteter Graph verwendet werden, um die Relation zwischen

verschiedenen ASProfs auszudrücken,

z.B. "ist stärker als

oder gleich stark wie" (≥). In diesem

Graph ist jeder Knoten ein ASProf, und jede gerichtete Kante drückt eine

Relation zwischen zwei ASProfs aus. Zweitens, einem Verfahren zum

Vereinbaren eines ASProf, das zur Authentifizierung eines Benutzers

bei einem Dienst eines Diensteanbieters zu verwenden ist. Der Diensteanbieter

kann ein oder mehrere geforderte ASProfs im Sinne einer "Wunschliste" an einen Identitätsanbieter

senden, welcher seinerseits entscheidet, ob er dem entsprechen kann

oder nicht, und alternative Vorschläge für ein oder mehrere zu verwendende

ASProfs machen kann. Durch Verwendung von Referenzen und Aktualisierungen

anstelle eines Hin- und Hersendens der vollständigen ASProfs können die

ausgetauschten Daten verringert werden. Es kann mit einem weiteren

Identitätsanbieter

zwecks Authentifizierung Kontakt aufgenommen werden, falls der erste

Identitätsanbieter

die Anforderungen des Diensteanbieters nicht erfüllen kann. Drittens, einem

Verfahren zum Erweitern eines ASProf während einer Sitzung; das Erweitern

eines ASProf während

einer Sitzung schließt

ein erneutes Aushandeln des ASProf ein und kann auch eine neue Validierung

von User Credentials erfordern. Falls der Identitätsanbieter dem

erweiterten ASProf nicht entsprechen kann, kann der Diensteanbieter

mit einem alternativen Identitätsanbieter

hinsichtlich der Erweiterung Kontakt aufnehmen.

-

Der

Gewissheitsgrad, dass ein Benutzer, welcher die Kennung X zu haben

behauptet, tatsächlich

der zu dieser Kennung gehörende

Benutzer ist, ist auf einer kontinuierlichen Skala ersichtlich und

hängt von

einer Anzahl von Faktoren ab, zu denen unter anderem gehören:

- – ein

oder mehrere Typen von User Credentials, die zur Authentifizierung überprüft werden;

zum Beispiel kann ein Passwort als weniger sicher betrachtet werden

als eine Company ID (Firmenkennung) in Kombination mit einem PIN-Code;

- – Sicherheitsmerkmale

von Transport-, Vermittlungs- und Sicherungsschicht, die verwendet

werden, wenn Authentifizierungsinformationen (z.B. Passwörter) zwischen

Client und Server übermittelt

werden, z.B. TLS, IPsec;

- – der

Zeitpunkt der letzten Authentifizierung; z.B. ist eine PIN, welche

vor zehn Sekunden eingegeben worden ist, normalerweise sicherer

als eine PIN, welche vor drei Tagen eingegeben worden ist, da ein

Angreifer in der Zwischenzeit einen unberechtigten Zugang zu der

Client-Vorrichtung erlangt haben könnte;

- – Länge und

Komplexität

der User Credentials, z.B. Länge

von Passwort oder PIN, ein Passwort, das nur Buchstaben enthält, gegenüber einem

Passwort, das mindestens zwei Buchstaben und mindestens zwei Sonderzeichen

enthält,

Länge eines

geheimen Schlüssels

usw.;

- – Richtlinien

(Policies) in Bezug auf die Handhabung geheimer User Credentials,

z.B. wie oft muss ein Passwort geändert werden, nach wie vielen Änderungen

kann ein altes Passwort erneut verwendet werden, wie schützt der

Identitätsanbieter

die Vertraulichkeit und Unversehrtheit von geheimen User Credential

Daten;

- – Richtlinien

in Bezug auf die Handhabung von Schlüsseln, wenn eine Öffentliche-Schlüssel-Infrastruktur (Public

Key Infrastructure, PKI) verwendet wird, z.B. wie wird ein Zertifikatwiderruf

(Certificate Revocation) gehandhabt, welchen Stammzertifikaten wird

vertraut, usw.;

- – ergriffene

Maßnahmen,

um Betrug zu erkennen, sowie die Prozeduren zum Widerruf (Sperrung)

von Credentials und die für

einen Widerruf benötigte

Zeit im Falle einer Betrugserkennung;

- – Haftung/Garantien,

die dem Diensteanbieter vom Identitätsanbieter für den Fall

eines Betrugs gegeben werden;

- – Richtlinien

in Bezug auf die Überprüfung der "realen" Identität des Benutzers

bei der Registrierung bei dem Identitätsanbieter, z.B. kann das Eingeben

eines Namens und von persönlichen

Daten auf einer Webseite als weniger sicher angesehen werden als

die Überprüfung eines

Passes.

-

Im

vorliegenden Dokument wird die Vereinigung dieser und anderer Attribute,

welche den Gewissheitsgrad einer Benutzerauthentifizierung beeinflussen,

als ein "Authentifizierungs-Sicherheitsprofil" ("ASProf") bezeichnet.

-

Das

ASProf ist als eine Menge von Attributen beschrieben, z.B. durch

diejenigen Attribute, die oben angegeben wurden, mit oder ohne Attributwerte.

Zum Beispiel kann ein leeres oder Standard-ASProf Attribute haben,

ohne Attributwerte zu haben, die den Attributen zugewiesen sind.

Das ASProf kann man sich so vorstellen, dass es Richtlinien umfasst,

die Prozesse beschreiben, mittels welcher Authentifizierungs-Credentials gehandhabt,

erneuert, widerrufen werden sollen usw. Die Beschreibung eines ASProf

ist vorzugsweise veränderbar,

erweiterbar und maschinenlesbar. Vorzugsweise wird die extensible

Markup Language (XML) als eine zugrunde liegende Metasprache verwendet.

Erweiterbarkeit ist wichtig, weil ein ASProf normalerweise keine abgeschlossene

Menge von Daten ist, sondern möglicherweise

an neu entstehende Authentifizierungstechniken wie Biometrik und

an neue Sicherheitstechniken, z.B. kryptographische Verfahren, angepasst

werden muss. Erweiterbarkeit stellt sicher, dass zukünftige Attribute

in das ASProf eingefügt

werden können,

und schließt

auch Änderbarkeit

ein, als eine Anforderung für

das Ersetzen von Attributen eines gegebenen ASProf. Es können Relationen

zwischen verschiedenen Attributen existieren.

-

1a zeigt

ein Beispiel eines ASProf A01 mit verschiedenen Attributen wie PIN

B01, Chipkarte B02, Biometrik B03, Transportsicherheit B04 und Richtlinien

(Policy) B05. Das ASProf kann durch weitere Attribute erweitert

werden, z.B. um zukünftige

Technologien B06 für

die Authentifizierung zu erfassen.

-

Den

Attributen eines ASProf können

Attributwerte zugewiesen sein, z.B. kann die Menge der Attribute numerisch

sein, d.h. "Schlüssellänge" = "128, "minimale Passwortlänge" = "10", oder deskriptiv,

z.B. "Transportsicherheit" = "Tunnelung über TLS" oder "Transportsicherheit" = "WTLS", wobei TLS Transport

Layer Security (Transportschicht-Sicherheit)

und WTLS Wireless TLS (drahtlose TLS) bedeutet. Es wird auf

1a Bezug

genommen; Attributwerte können

wie folgt zugewiesen werden:

| Attribut | Attributwert |

| PIN | 10

Zeichen |

| Chipkarte | keine |

| Biometrik

(z.B. Fingerabdruck) | Hohes

Auflösungsvermögen (200

kByte) |

| Transportsicherheit | WTLS |

| Richtlinien | keine |

-

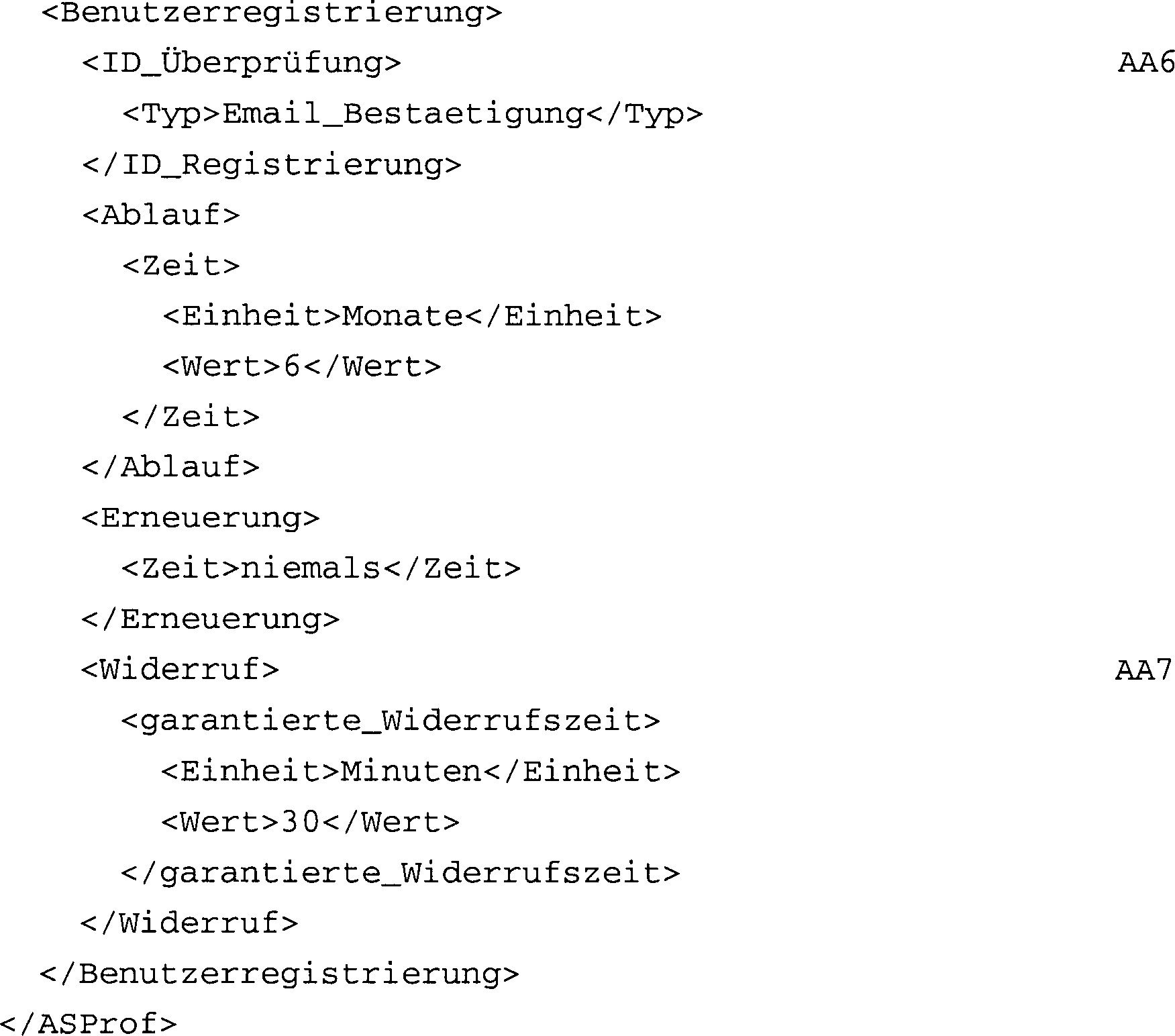

Ein

weiteres Beispiel eines ASProf mit in XML codierten Attributen ist

unten in Tabelle A dargestellt, mit Anmerkungen, die im nachfolgenden

Text angegeben werden. In dem untenstehenden Beispiel existieren Relationen

zwischen einigen der Attribute.

-

-

-

Tabelle

A: Beispiel für

ein in XML codiertes ASProf.

-

Anmerkungen zu Tabelle A:

-

- AA1: Für

die Benutzerauthentifizierung wird ein Passwort mit mindestens 5

und höchstens

10 Zeichen verwendet. Die maximale Sitzungsdauer, bis eine erneute

Authentifizierung erforderlich ist, beträgt 8 Stunden. Das Passwort

ist Groß/Kleinschreibungsempfindlich,

braucht keine Sonderzeichen zu enthalten, muss jedoch mindestens

ein numerisches Zeichen enthalten.

- AA2: Es wird TLS verwendet, um die Transportschicht sicher zu

machen, zulässige

Nachrichtenauthentifizierungs-Algorithmen

sind Message Digest Algorithm No. 5 (MD5) und Security Hash Algorithm

(SHA), zulässige Verschlüsselungsalgorithmen

sind Data Encryption Standard (DES) und Triele-DES. SSL ist ebenfalls

als Transportschicht-Sicherheitsprotokoll zulässig, anstelle von TLS.

- AA3: Das Passwort muss mindestens alle drei Monate geändert werden;

ein altes Passwort darf erst wiederverwendet werden, nachdem mindestens

10 andere Passwörter

verwendet worden sind. Die detaillierten Vertraulichkeitsrichtlinien

für den

Umgang mit Benutzerdaten sind unter der angegebenen URL zu finden.

- AA4: Verisign, RSA und Thawte sind als Root-Zertifizierungsstellen vertrauenswürdig.

- AA5: Der Identitätsanbieter übernimmt

keine Haftung ($0.00) für

Betrug oder Datendiebstahl.

- AA6: Bei der Registrierung wird die Benutzerkennung unter Verwendung

einer Bestätigungs-E-Mail,

die an die E-Mail-Adresse

des Benutzers gesendet wird, bestätigt. Die Registrierung erlischt,

wenn das Konto 6 Monate lang nicht benutzt wird. Eine Regelmäßige Erneuerung

der Registrierung ist nicht erforderlich.

- AA7: Im Falle eines entdeckten Betruges oder Diebstahls von

Credentials wird garantiert, dass ein Konto innerhalb von 30 Minuten

gesperrt (widerrufen) wird.

-

Mehrere

ASProfs sind vorzugsweise in Bezug auf die Stärke der Authentifizierungssicherheit

durch Relationen verknüpft.

Die Relationen, welche die Rangfolge oder Ordnung von ASProfs ausdrücken, können mittels

eines gerichteten Graphen beschrieben werden. In diesem Graph ist

jeder Knoten ein ASProf. Der Graph kann einen "Wurzelknoten" haben, welcher ein leeres ASProf sein

kann, d.h. keinerlei Sicherheit. Jede gerichtete Kante gibt eine

Relation zwischen zwei ASProfs an, z.B. eine Relation "≥". Die Beschreibung der Menge von ASProfs

und der Relation zwischen ASProfs ist vorzugsweise veränderbar,

erweiterbar und maschinenlesbar. Vorzugsweise wird XML als eine

zugrunde liegende Metasprache verwendet.

-

Es

sind Spezialfälle

vorstellbar, z.B. der Fall, dass der Graph ein n-dimensionales Gitter

wird (im Falle von n Attributen). In diesem Falle existieren unabhängige Relationen

für jedes

der Attribute, und der Vergleich von zwei ASProfs entspricht dem

separaten Vergleich jedes der Attribute. Als ein Beispiel für einen

Vergleich zwischen zwei ASProfs mit einer Relation ≥:

WENN

Schlüssellänge 1 ≥ Schlüssellänge 2 UND

Passwortlänge

1 ≥ Passwortlänge 2

DANN

ASProf1 ≥ ASProf2.

-

Die

allgemeinere Graph-Notation ermöglicht

jedoch wesentlich komplexere Spezifikationen, z.B. eine Fingerabdruckerkennung

mit Schlüssellänge 64 ist

sicherer als ein Passwort mit Schlüssellänge 256. Dieser Fall des "Vergleichens von Äpfeln mit

Birnen" erlangt

Bedeutung, wenn in einem einzigen System völlig unterschiedliche Authentifizierungsmechanismen

angewendet werden. Die Graph-Notation

ist allgemeiner als andere Konzepte, bei denen die einzelnen Attribute

unabhängig

behandelt werden, und ermöglicht

das Ausdrücken

von Prioritäten

zwischen ungleichartigen Authentifizierungsverfahren und -technologien.

-

Dieser

Graph kann im Prinzip von jedem Diensteanbieter erzeugt werden,

und verschiedene Diensteanbieter können unterschiedliche Graphen

verwenden. Ein Diensteanbieter kann mehrere Graphen haben, z.B.

für verschiedene

Benutzer oder Identitätsanbieter

oder Dienste. Dies widerspiegelt die Anforderung, dass jeder Diensteanbieter

vorzugsweise in der Lage ist, seine eigenen Präferenzen und Prioritäten im Hinblick

auf Merkmale der Authentifizierungssicherheit zu definieren. Ein

erster Diensteanbieter kann einen Iris-Scan für sicherer als ein Schlüsselwort

ansehen. Ein zweiter Diensteanbieter kann das Schlüsselwort

für sicherer

ansehen. Dies schließt

natürlich

nicht die Wiederverwendung von "Standard"-Graphen aus, wenn

der Diensteanbieter dies wünscht.

-

In 1b ist

ein Beispiel für

einen ASProf-Graphen dargestellt. Der Graph umfasst ASProfs A1,

A2, A3, A4, A5, A6, A7,. A8, A9, die als Punkte dargestellt sind

und durch Pfeile verbunden sind, um eine Relation ≥ zwischen

zwei ASProfs auszudrücken.

Die in der graphischen Darstellung von 1b verwendete

Pfeilnotation bedeutet, dass ein Pfeil, der zwei ASProfs verbindet,

mit seiner Pfeilspitze auf dasjenige der zwei ASProfs zeigt, das,

verglichen mit dem anderen ASProf von den zwei ASProfs, ≥ ist, d.h.

ASProf1 → ASProf2

bedeutet ASProf2 ≥ ASProf1.

In dem Graph sind Pfeile 12, 13, 16, 24, 35, 47, 58, 68, 79, 89 zum

Ausdrücken

der ≥ Relationen

zwischen den ASProfs zu finden.

-

Es

sind Attribute und Attributwerte für Chipkarten, PINs und Biometrik

dargestellt, welche zu ASProfs gehören. Insbesondere umfasst das

ASProf A4 ein 56-Bit-Chipkarten-Attribut

B4, das ASProf A7 umfasst ein 128-Bit-Chipkarten-Attribut B7, das ASProf A6 umfasst ein

4-Ziffern-PIN-Attribut

B6, das ASProf A8 umfasst ein 10-Ziffern-PIN-Attribut B8 und das ASProf A9 umfasst

ein Iris-Erkennungs-Attribut

B9. Weitere Attribute oder Kombinationen von Attributen können zu

den ASProfs in 1 gehören. Außerdem kann

ein Wurzelknoten ASProf A1, der "keinerlei

Sicherheit" angibt,

definiert sein und zu ASProfs in Beziehung stehen, z.B. zu den ASProfs

A2, A3, A6 über Relationen 12, 13 und 16 in 1b.

Weitere ASProfs oder Relationen können in den Graphen eingefügt werden,

existierende ASProfs oder Relationen können geändert oder gelöscht werden.

-

Die

Kenntnis einer PIN mit 10 Ziffern ist definiert als ≥ als die Kenntnis

einer PIN mit 4 Ziffern. Diese Relation ≥ ist durch einen Pfeil 68 dargestellt,

der an dem ASProf A6 beginnt, das ein 4-Ziffern-PIN-Attribut B6 umfasst,

und auf das ASProf A8 zeigt, das ein 10-Ziffern-PIN-Attribut B8

umfasst. Der Besitz einer Chipkarte mit einem 128 Bit langen geheimen

Schlüssel

ist definiert als ≥ als

der Besitz einer Chipkarte mit einem 56 Bit langen geheimen Schlüssel. Dementsprechend

wird die Relation ≥ zwischen

dem ASProf B7 und dem ASProf B4 durch einen Pfeil 47 ausgedrückt, der

von der 56-Bit-Chipkarte zu der 128-Bit-Chipkarte zeigt. Ferner kann ein Iris-Erkennungsverfahren

definiert sein als ≥ als

ein 10-Ziffern-Passwort sowie als als ein 128 Bit langer geheimer

Schlüssel

auf einer Chipkarte, wobei Pfeile 89 bzw. 79 die

jeweilige Relation ≥ ausdrücken. Möglicherweise

macht es jedoch nicht viel Sinn, zu versuchen zu entscheiden, ob

ein 10-Ziffern-Passwort ≥ als

128 Bit langer geheimer Schlüssel

auf einer Chipkarte ist. Falls eine Relation ≥ zwischen zwei ASProfs nicht

realisierbar oder nicht gewünscht

ist, fehlt in dem Graph ein entsprechender Pfeil.

-

Ein

Beispiel einer XML-Darstellung des in 1b dargestellten

Graphen ist unten angegeben. Es gibt zwei Datenstrukturen, welche

gewöhnlich

verwendet werden, um einen gerichteten Graphen darzustellen: (a) Verwendung

einer Adjazenzliste (Nachbarschaftsliste), welche eine Liste von

Paaren ist, wobei jedes Paar eine gerichtete Kante (manchmal auch

als ein Pfeil oder eine Relation bezeichnet) repräsentiert,

wobei das erste Element des Paares das Ursprungs-ASProf angibt und

das zweite Element das Ziel-ASProf der jeweiligen gerichteten Kante

angibt. (b) Verwendung einer Inzidenzmatrix, welche für jeden

Ursprungsknoten eine Liste von Zielknoten enthält, zu welchen in dem Graph

Kanten existieren. In dem in der untenstehenden Tabelle B angegebenen

Beispiel wird eine Inzidenzmatrix-Darstellung verwendet. Es sind

auch andere Darstellungen möglich.

-

-

-

Tabelle

B: Beispiel für

ASProfs mit Relationen gemäß Fig. 1b,

in XML codiert.

-

Anmerkungen zu Tabelle B:

-

- BB1: A1 ist der Wurzelknoten des Graphen und steht für ein leeres

ASProf, d.h. überhaupt

keine Sicherheitsmerkmale.

- BB2: Es gibt gerichtete Kanten in dem Graphen von dem Wurzelknoten

A1 zu den Knoten A2, A3 und A6. Ein "Nachfolger" eines Knotens ist definiert als "stärker als

oder gleich stark wie" der

Ursprungsknoten.

- BB3: Gemäß 1b gehört das Attribut

B4 "Chipkarte" mit dem Attributwert "56 Bit" zu ASProf A4.

- BB4: Gemäß 1b gehört das Attribut

B6 "PIN" mit dem Attributwert "4 Ziffern" zu ASProf A6.

- BB5: Gemäß 1b gehört das Attribut

B7 "Chipkarte" mit dem Attributwert "128 Bit" zu ASProf A7.

- BB6: Gemäß 1b gehört das Attribut

B8 "PIN" mit dem Attributwert "10 Ziffern" zu ASProf A8.

- BB7: Gemäß 1b gehört das Attribut

B9 "Biometrik" mit dem Attributwert "Iriserkennung" zu ASProf A9.

-

Außerdem können die

Attribute eines ASProf eine hierarchische Struktur haben. Zum Beispiel

könnte ein

Attribut "Schlüssellänge" unterschiedliche

Interpretationen haben, in Abhängigkeit

davon, ob das Attribut der nächsthöheren Ebene "Tunnelung über TLS" oder "WTLS" spezifiziert. Daher

können

die numerischen Werte des Attributes "Schlüssellänge" nicht immer direkt

miteinander verglichen werden, ohne dass zuvor das Attribut der

nächsthöheren Ebene

verglichen wurde.

-

Im

Falle von numerischen Attributwerten muss keine monotone Relation

zwischen dem Attributwert und der Stärke der Authentifizierungssicherheit

bestehen, in dem Sinne, dass z.B. eine größere Schlüssellänge immer eine größere Stärke der

Authentifizierungssicherheit nach sich zieht. 2 zeigt

ein Beispiel für

eine nichtmonotone Relation: In dem Beispiel wird eine Passwortlänge von

rund 9 als optimal empfunden, was die Stärke der Authentifizierungssicherheit

anbelangt. Kürzere

Passwörter

werden als weniger sicher betrachtet, da sie leichter gebrochen

werden können,

z.B. mittels einer Brute-Force-Attacke im Falle von sehr kurzen

Längen

und mittels einer Lexikon-Attacke für längere Passwörter. Passwörter, die wesentlich länger als

9 sind, werden jedoch ebenfalls als weniger sicher betrachtet, da

es wahrscheinlich ist, dass sie von dem Benutzer niedergeschrieben

werden, da sie schwer zu merken sind. Der Zusammenhang zwischen

dem Attributwert "Passwortlänge" und der entsprechenden

Stärke

der Authentifizierungssicherheit ist im oberen Teil von 2 dargestellt.

Der untere Teil zeigt, wie diese Abbildung mittels eines gerichteten

Graphen dargestellt werden kann, obwohl auch andere Darstellungen

denkbar sind. Die Relation zwischen einem ersten ASProf mit Attribut Passwortlänge und

einem zweiten ASProf mit Attribut Passwortlänge wird entsprechend durch

Pfeile ausgedrückt,

wobei ein Pfeil nun eine Relation "stärker" ausdrückt, d.h.

dass ein erstes ASProf stärker (">")

als ein zweites ASProf ist, wird durch einen Pfeil angegeben, der

an dem zweiten ASProf beginnt und mit seiner Pfeilspitze an dem

ersten ASProf endet. Dass das erste ASProf und das zweite ASProf

von gleicher Stärke

("=") sind, wird dadurch

angegeben, dass ein zusätzlicher

Pfeil, der an dem ersten ASProf beginnt, mit seiner Pfeilspitze

an dem zweiten ASProf endet. Zum Beispiel wird eine Relation die

aussagt, dass die Stärke

von zwei Passwortlängen

gleich ist, durch zwei Pfeile ausgedrückt, wobei ein Pfeil von der

ersten Passwortlänge

zu der zweiten Passwortlänge

zeigt und ein zweiter Pfeil von der zweiten Passwortlänge zu der

ersten Passwortlänge zeigt.

In diesem Beispiel werden Passwörter,

die 11-20 Zeichen haben, als die gleiche Stärke der Authentifizierungssicherheit

wie Passwörter

mit 3-6 Zeichen aufweisend definiert.

-

Tatsächlich kann

es vollkommen dem Diensteanbieter überlassen werden, über seine

eigenen Präferenzen

und Prioritäten

zu entscheiden; z.B. kann sich ein erster Diensteanbieter für eine monotone

Abbildung entscheiden, ein weiterer Diensteanbieter kann sich für eine Abbildung

gemäß 2 entscheiden,

und ein dritter Diensteanbieter kann einen Standard-Graphen von

einem Identitätsanbieter

akzeptieren, ohne sich um die Einzelheiten der Abbildung zu kümmern.

-

Das

Beispiel von 2 veranschaulicht, wie eine

nichtmonotone Relation in einem gerichteten Graphen dargestellt

werden kann. Es veranschaulicht ferner, wie Bereiche von Attributwerten,

z.B. "7-10 Zeichen", in der Darstellung

des Graphen zu einem einzigen Knoten zusammengefasst werden können, d.h.

es besteht keine Notwendigkeit, dass jeder zulässige numerische Wert einen

separaten Knoten in dem Graphen bildet.

-

Im

Folgenden wird die Authentifizierung eines Benutzers bei einem Dienst

eines Diensteanbieters SP durch einen oder mehrere Identitätsanbieter

beschrieben:

Gemäß 3 nimmt

ein Client Kontakt mit einem von einem Diensteanbieter SP angebotenen

Dienst auf, welchen der Benutzer in Anspruch nehmen möchte, indem

er mittels Nachricht 1a eine Dienstanforderung sendet. Der

Dienst erfordert eine Benutzerauthentifizierung, und der Diensteanbieter

SP sendet mittels Nachricht 1b eine Aufforderung zur Benutzerauthentifizierung

an den Client. Der Client liefert mittels Nachricht 1c eine